Em São Francisco, durante a RSA Conference em março de 2014, o NIST – National Institute of Standards and Technology (Instituto Nacional de Padrões e Tecnologia) apresentou seu framework de segurança digital, criado para dar segurança às instalações de infraestrutura crítica dos Estados Unidos (energia, transporte, saneamento, saúde, setor financeiro, telecomunicações).

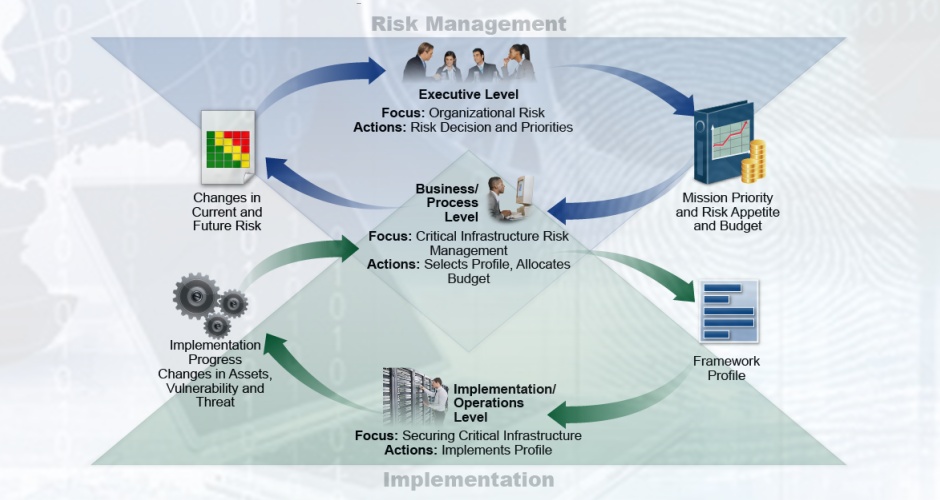

O framework mapeia as melhoras práticas de gestão de T.I., tais como COBIT, ITIL e normas ISO, em um modelo adaptativo, que permite a cada organização priorizar processos para implantação e criar um modelo de maturidade.

Os processos de gestão e segurança estão agrupados por objetivo:

- Identificar: entender o contexto dos negócios, os recursos que suportam funções críticas e os riscos relacionados.

- Proteger: limitar os impactos de um evento de segurança que afete um dos recursos identificados.

- Detectar: atividades para garantir que eventos de segurança sejam detectados.

- Responder: respostas apropriadas aos eventos de segurança, para conter os impactos.

- Recuperar: manter resiliência e restaurar a capacidade dos recursos afetados por um evento de segurança.

No framework são sugeridas etapas para a implantação:

- 1. Escopo e Prioridade: identificar objetivos de negócio que tem maior prioridade e relacionar os recursos que os suportam.

- 2. Orientar: identificar sistemas e ativos relacionados, requisitos regulatórios e fazer uma abordagem geral dos riscos, ameaças e vulnerabilidades.

- 3. Perfil Atual: selecionar os processos e subprocessos do framework que já são atendidos para criar o perfil atual da gestão.

- 4. Análise de Riscos: reavaliar detalhadamente os riscos e impactos.

- 5. Perfil Desejado: criar o perfil desejado, selecionando processos e subprocessos do framework que tratem os riscos identificados.

- 6. Priorizar Gaps: priorizar principais discrepâncias entre o perfil desejado e a situação atual, criando um plano de ação para tratar cada ponto de divergência.

- 7. Executar Plano de Ação: cada gap entre perfil atual e o desejado mapeado no plano de ação e atividades .

Após conclusão do plano de ação, ou quando julgar necessário, repita essas etapas em um processo contínuo de melhoria e maturidade.